Neurony agresji odnalezione

28 maja 2018, 12:04Dużą aktywność stosunkowo słabo poznanej grupy neuronów - brzusznego jądra przedsuteczkowatego (ang. ventral premammillary nucleus, PMv) - można powiązać z agresją u myszy.

Hakerzy wykradli projekty internetowe Federalnej Służby Bezpieczeństwa

22 lipca 2019, 13:14Rosyjska Federalna Służba Bezpieczeństwa (FSB) przyznała, że hakerzy uzyskali dostęp do jej specjalnych projektów internetowych. Cyberprzestępcy włamali się do sieci współpracującej z FSB moskiewskiej firmy SyTech i ukradli 7,5 terabajta danych.

Tajemnicza choroba dyplomatów USA. Skoncentrowana wiązka radiowa przyczyną syndromu hawańskiego?

8 grudnia 2020, 10:06W 2016 roku u pracowników amerykańskiej ambasady w Hawanie pojawiły się dziwne objawy: wymioty, bóle głowy, problemy z utrzymaniem równowagi, krwawienie z nosa, dzwonienie w uszach, problemy z mową i koncentracją. U niektórych doszło do uszkodzenia mózgu, wstrząsu mózgu i opuchlizny. Jako, że szybko wykluczono chorobę, zaczęto podejrzewać jakiś rodzaj ataku.

PTSD – organizmy pasterzy Turkana reagują na stres pourazowy inaczej niż mężczyzn z Zachodu

4 marca 2025, 11:53WHO ocenia, że około 70% ludności świata doświadcza potencjalnie traumatycznych wydarzeń, z czego u około 5,6% rozwija się zespół stresu pourazowego (PTSD). Zatem około 3,9% ludności świata cierpi lub cierpiała na PTSD. Może on zostać wywołany gdy jesteśmy świadkami lub ofiarami wypadków, przestępstw, katastrof czy wojen. U większości osób PTSD samodzielnie ustępuje, niektórzy zmagają się z chorobą przez wiele lat. Prowadzi ona do pojawienia się depresji, lęków czy uzależnień.

Atak na Skype'a

26 marca 2007, 11:04Skype został zaatakowany przez nową odmianę konia trojańskiego Stration. Szkodliwy kod rozprzestrzenia się za pośrednictwem odnośnika rozsyłanego do posiadaczy Skype’a.

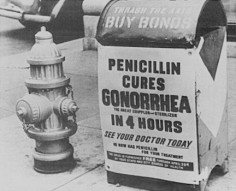

Mikrosiłacz

19 kwietnia 2008, 08:41Zespół badaczy z Uniwersytetu Arizona oraz Uniwersytetu Columbia odkrył cechę, dzięki której powodująca rzeżączkę bakteria zasługuje nie tylko na miano mikroorganizmu szkodliwego dla człowieka, ale też... jednego z największych siłaczy świata, oczywiście w porównaniu do rozmiarów własnego ciała, czyli pojedynczej komórki.

Leki z komputera

19 grudnia 2008, 10:36Centrum GE Global Research, dział rozwoju technologii firmy GE (NYSE:GE), ogłosiło rozpoczęcie współpracy z programem "Inicjatywa na rzecz Transformacyjnych Technologii Medycznych" (Transformational Medical Technologies Initiative - TMTI). Projekt znany jako "Człowiek Biotyczny” polegać będzie na stworzeniu komputerowego modelu wirtualnego człowieka opartego na ludzkiej fizjologii.

Wszystko przez mykobakterie

14 lipca 2009, 13:48Badacze z Uniwersytetu McGill informują o zidentyfikowaniu mechanizmu mogącego odgrywać istotną rolę w rozwoju choroby Leśniowskiego-Crohna - ciężkiego schorzenia jelit, rozwijającego się jako efekt rozległego stanu zapalnego.

Pracownicy pomogli w ataku?

18 stycznia 2010, 12:56Atak na Google'a i inne koncerny został przeprowadzony za pomocą zmodyfikowanej wersji konia trojańskiego Hydraq. Jednak nie sam kod przesądził o skuteczności ataku, ale fakt, że przestępcy dobrze wiedzieli, których pracowników należy wziąć na cel.

Ze słabego nastolatka staje się superdrapieżnikiem

2 grudnia 2010, 13:01Szczęki młodych, w przeliczeniu na ludzki wiek nastoletnich, żarłaczy białych (Carcharodon carcharias) mogą być za słabe, aby schwytać i zabić duże ssaki morskie.